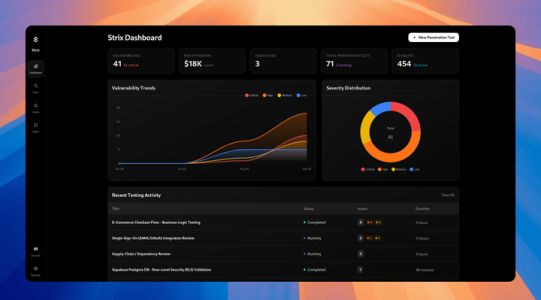

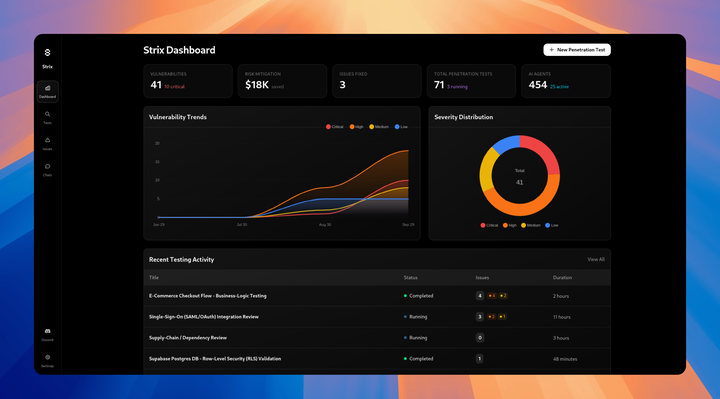

开源 AI 黑客,狂揽 13900+ GitHub Star!

当开发的项目准备上线,代码测试通过了,lint 也过了,PR 也合并了,可我们心里依然感觉不踏实。

总觉得某个角落里藏着个漏洞,说不定就是个忘记验证的输入,或者一个权限检查没做到位的接口。

传统的渗透测试动辄几周,而那些静态扫描工具虽然跑得快,但往往报一堆误报,真正有用的没几个。

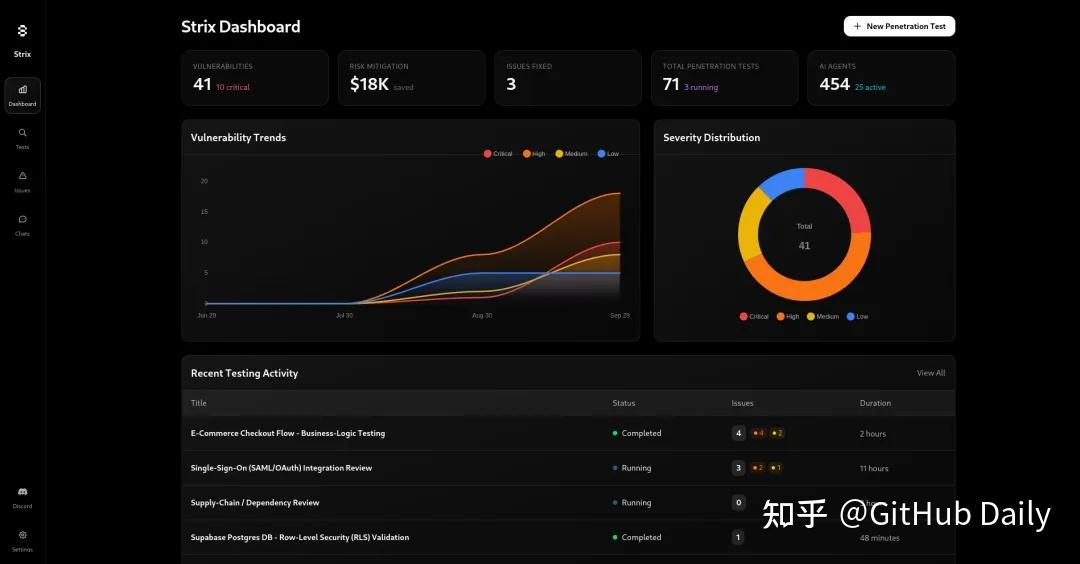

最近 GitHub 上爆火的开源项目:Strix,给我们带来了新的开源解决方案,在短短一个月时间就狂揽 13.9k+ Star。

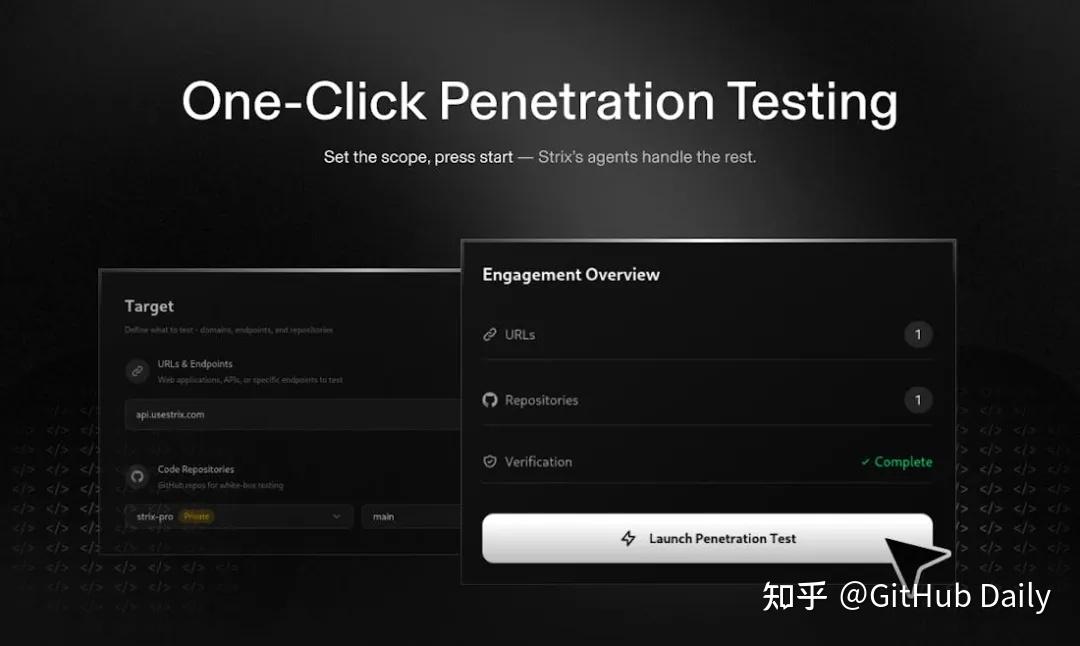

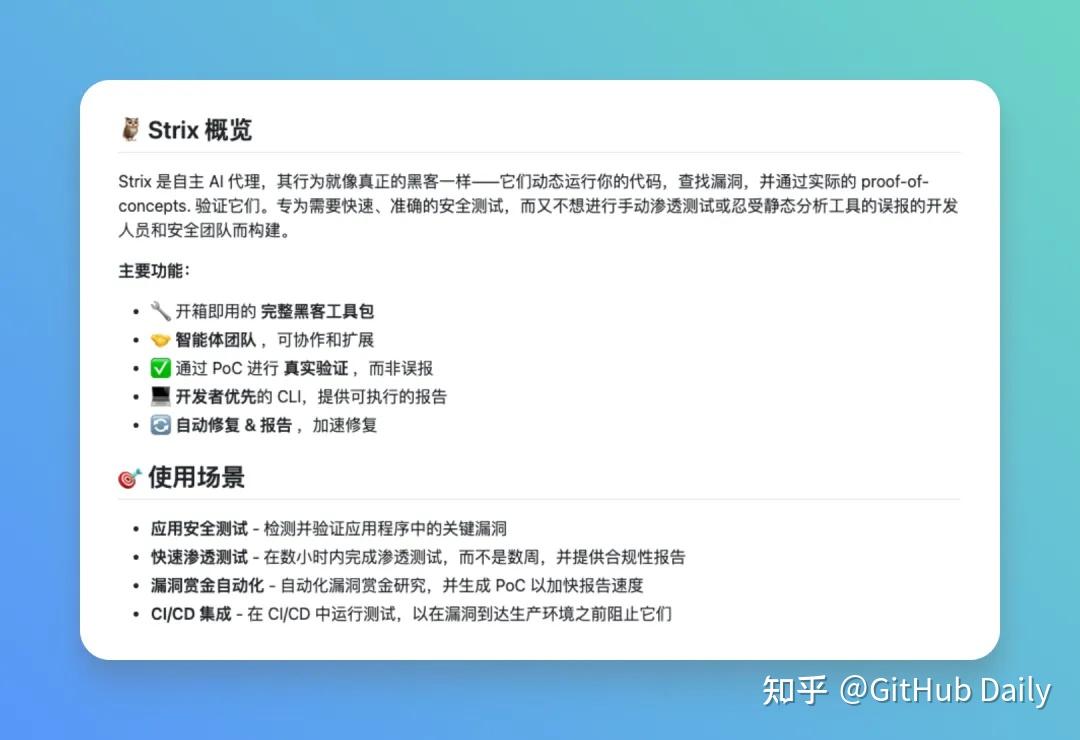

它利用 AI 智能体来做渗透测试,不是简单扫描,而是真的会像黑客一样去攻击你的应用,甚至还能自动验证漏洞是不是真的存在。

此外,还允许我们直接集成到 CI/CD 流程里,每次 PR 都自动跑一遍安全测试。这样的处理方式,就能避免漏洞直接上线到生产环境。

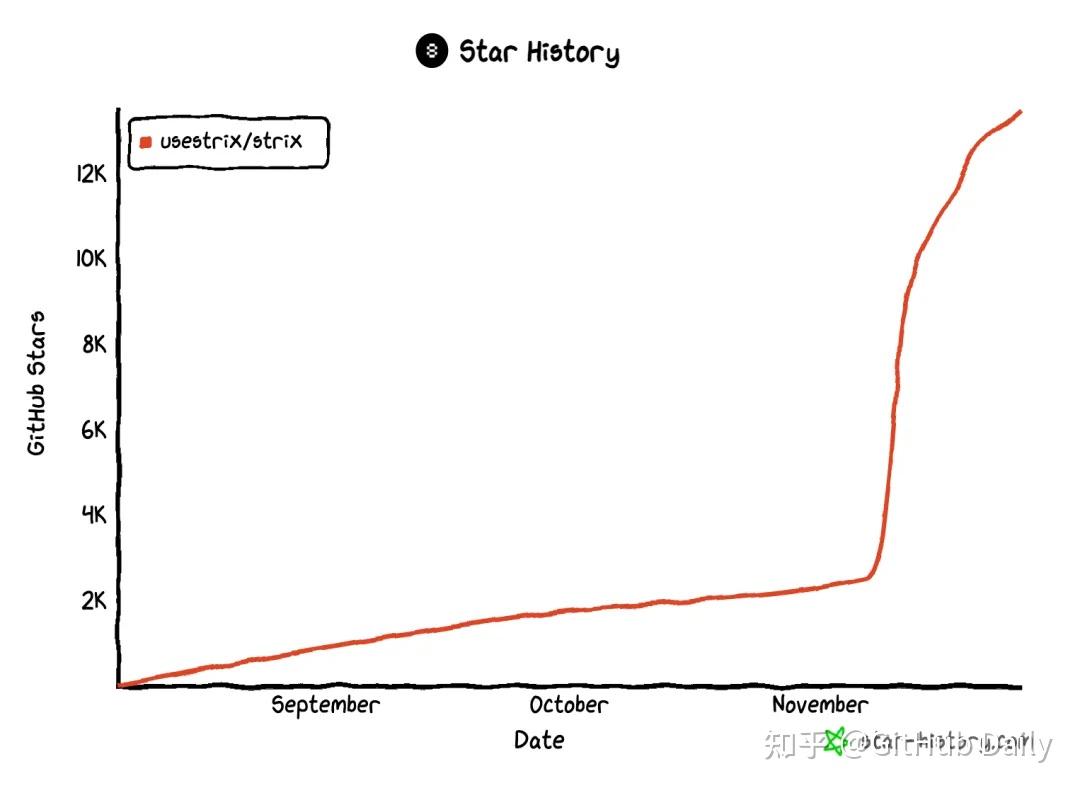

AI 智能体协作测试

深入了解 Strix 后,发现它里面不是单独一个 AI,而是配置了一组 AI 智能体在协同工作。

它们各有分工,有的负责侦查扫描,有的专门测试权限,有的去找注入漏洞。

这些智能体还会互相分享发现的信息,然后自我动态调整测试策略。

比如侦查智能体发现了一个 API 端点,权限测试智能体马上就会去试试能不能绕过认证。

发现可疑的地方,其他智能体会立即跟进深入测试。

整个过程就像一个真实的渗透测试团队在工作,只不过速度快得多。

真实攻击验证漏洞

做过测试开发的朋友,应该对传统扫描工具都是非常厌烦的,老是出现很多误报。

而 Strix 不一样,它不只是告诉你 “可能存在漏洞”,而是真的会去尝试攻击。

当发现一个疑似 SQL 注入点,它会构造真实的攻击代码去测试;如果看到权限控制可能有问题,它会实际尝试越权访问。

每个报告里的漏洞都附带完整的攻击证明,告诉你它是怎么攻击成功的。

这样我们在拿到报告时就能知道这些漏洞是真实存在的,而不用再花更多时间去验证。

自带黑客工具箱

同时 Strix 配备了一整套渗透测试工具。有完整的 HTTP 代理用来拦截和修改请求,有浏览器自动化来测试 XSS 和 CSRF,还有终端环境可以直接执行命令测试。

它还自带 Python 运行环境,可以现场写攻击脚本来测试复杂漏洞。代码分析功能也集成在里面,既能做静态分析,也能动态测试。

另外,Strix 的所有测试过程都在隔离的 Docker 容器里运行,更加不会影响我们的本地环境。

除了以上介绍了几个功能点之外,它以下几个亮点也是值得一说:

多目标扫描:可以同时测试代码仓库、部署的应用、API 接口,全方位覆盖;

CI/CD 集成:通过 GitHub Actions 自动化运行,PR 里有漏洞就直接阻止合并;

自定义测试重点:可以告诉它重点测试某个模块,比如 “重点检查认证和权限部分”;

详细报告:生成完整的渗透测试报告,包括漏洞详情、攻击证明和修复建议。

安装指南

下面再来说说 Strix 的安装,按照其 README 文件的教程,大概三步就能搞定:

1、用 pipx 安装工具:

pipx install strix-agent2、配置 AI 模型,支持 OpenAI、Claude 等主流大模型:

export STRIX_LLM="openai/gpt-5"

export LLM_API_KEY="your-api-key"3、接着就可以运行测试:

strix --target ./你的项目目录首次运行会自动拉取 Docker 镜像,之后测试结果会保存在本地的 strix_runs 目录里。

写在最后

对于开发团队和安全工程师来说,Strix 能把原本需要人工做几周的渗透测试压缩到几个小时,误报率也比传统扫描工具低不少。

比较适合快速迭代的项目,特别是想在 CI/CD 里集成安全测试的团队。

不过要注意,它依赖 AI 大模型,会产生 API 调用成本,大规模使用前要算一下费用。

另外复杂的业务逻辑漏洞,可能还是需要人工审查,AI 智能体再聪明也有局限性。

项目还在快速迭代,功能在不断完善中。如果正在找能自动化安全测试的工具,可以试试。

GitHub 项目地址:https://github.com/usestrix/strix

今天的分享到此结束,感谢大家抽空阅读,我们下期再见,Respect!